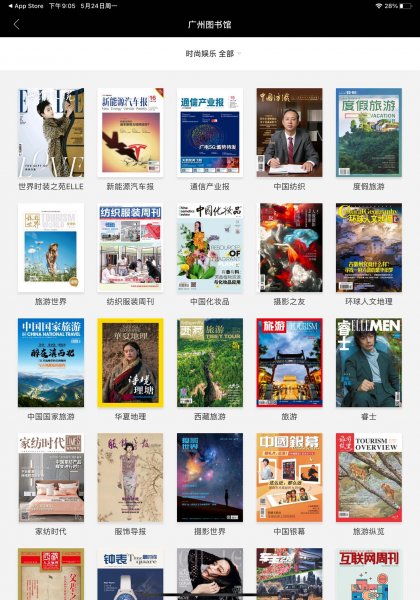

推荐一个iPad上的图书、杂志APP

博看书苑

资源丰富,图文清晰,特别是看期刊杂志,比下载的扫描版要强得多。

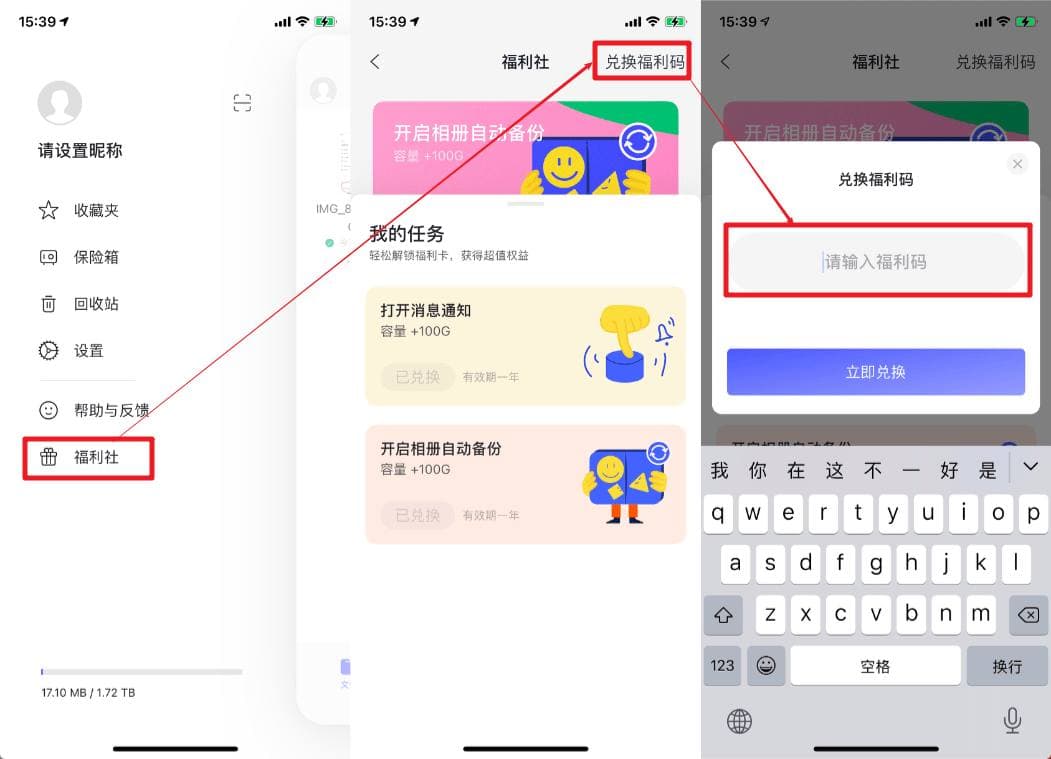

使用方法:先注册,然后把账号与随便一个机构账号绑定即可。

一些机构账户:

广西科技高校鹿山学院公共图书馆账户:lsxylib 登陆密码:lsxylib

河南建筑岗位技术学校账户:hnjzzy 登陆密码:hnjzzy

云南省师范学校公共图书馆账户:ynnulib 登陆密码:ynnulib

广州图书馆账户:gzst 登陆密码:gzst

重庆市历史人文科技学院公共图书馆账户:cqrwxy 登陆密码:cqrwxy

首都医科大公共图书馆账户:cpums 登陆密码:cpums

沈阳大学公共图书馆账户:sydxlib 登陆密码:sydxlib

独墅湖公共图书馆账户:sdll 登陆密码:sall